Stories

-

![نبض الملاعب]()

نبض الملاعب

RT STORIES

بعد تعرضه للضرب من قبل نيمار.. نجل روبينيو يهدد بفسخ عقده مع سانتوس

![بعد تعرضه للضرب من قبل نيمار.. نجل روبينيو يهدد بفسخ عقده مع سانتوس]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

معاقبة كرار جاسم.. لجنة الانضباط بالاتحاد العراقي تفرض عقوبات صارمة على نادي النجف (فيديو)

![معاقبة كرار جاسم.. لجنة الانضباط بالاتحاد العراقي تفرض عقوبات صارمة على نادي النجف (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مصرع لاعبي فريق رياضي في حادث تحطم طائرة أمريكية

#اسأل_أكثر #Question_MoreRT STORIES

الأردني موسى التعمري يرد على تصريح "مستفز" لمدرب جزائري بشأن مواجهة كأس العالم 2026

![الأردني موسى التعمري يرد على تصريح "مستفز" لمدرب جزائري بشأن مواجهة كأس العالم 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أول تعليق من المصري حمزة عبد الكريم بعد فوزه مع برشلونة بلقب "لاليغا".. فيديو

#اسأل_أكثر #Question_MoreRT STORIES

شاهد.. مقاتل بحريني روسي ينهار في القفص

![شاهد.. مقاتل بحريني روسي ينهار في القفص]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رغم العرض المغري.. رونالدو رفض ارتداء قميص برشلونة واللعب بجوار ميسي

![رغم العرض المغري.. رونالدو رفض ارتداء قميص برشلونة واللعب بجوار ميسي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أول تعليق من رونالدو بعد الهزيمة الثقيلة في "معركة القادسية"

![أول تعليق من رونالدو بعد الهزيمة الثقيلة في "معركة القادسية"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

خيار مفاجئ.. "يويفا" يحدد حكم المواجهة "الحاسمة" بين بايرن ميونخ وباريس سان جيرمان

![خيار مفاجئ.. "يويفا" يحدد حكم المواجهة "الحاسمة" بين بايرن ميونخ وباريس سان جيرمان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رافينيا يحسم موقفه من عرض سعودي مغر

![رافينيا يحسم موقفه من عرض سعودي مغر]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

سيدات برشلونة على بعد خطوة من المجد القاري

![سيدات برشلونة على بعد خطوة من المجد القاري]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

توتر داخل ريال مدريد بسبب تصرف مبابي الأخير

![توتر داخل ريال مدريد بسبب تصرف مبابي الأخير]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تغييرات فنية في تسيسكا موسكو قبل نهائي الكأس

#اسأل_أكثر #Question_MoreRT STORIES

أول رد رسمي من برشلونة بشأن مستقبل "هالاند مصر"

![أول رد رسمي من برشلونة بشأن مستقبل "هالاند مصر"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

توقيف لاعب بعد الاعتداء على حكم خلال مباراة في تركيا

![توقيف لاعب بعد الاعتداء على حكم خلال مباراة في تركيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مونديال 2030 على أعتاب ثورة كروية.. ماذا يخطط الفيفا؟

![مونديال 2030 على أعتاب ثورة كروية.. ماذا يخطط الفيفا؟]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إلغاء نزال على لقب عالمي بعد حادثة أمنية داخل قاعة ملاكمة

![إلغاء نزال على لقب عالمي بعد حادثة أمنية داخل قاعة ملاكمة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

8 ميداليات تضع روسيا في المركز الثاني عالميا في السباحة الإيقاعية

![8 ميداليات تضع روسيا في المركز الثاني عالميا في السباحة الإيقاعية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أوسيك وفيرهوفن في نزال تاريخي تحت أهرامات الجيزة

![أوسيك وفيرهوفن في نزال تاريخي تحت أهرامات الجيزة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![نبض الملاعب]() نبض الملاعب

نبض الملاعب

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

سلوتسكي: زيلينسكي يرفض هدنة النصر بـ"مناورة تكتيكية"

![سلوتسكي: زيلينسكي يرفض هدنة النصر بـ"مناورة تكتيكية"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الروسية تفيد بتدمير 114 مسيرة جوية خلال 6 ساعات

![الدفاع الروسية تفيد بتدمير 114 مسيرة جوية خلال 6 ساعات]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

زيلينسكي يشترط مشاركة أوروبا في أي مفاوضات مع موسكو

![زيلينسكي يشترط مشاركة أوروبا في أي مفاوضات مع موسكو]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

شاهد عيان: عشرات الدرونات الأوكرانية عبرت أجواء إستونيا باتجاه روسيا

![شاهد عيان: عشرات الدرونات الأوكرانية عبرت أجواء إستونيا باتجاه روسيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

فاّر من الجيش الأوكراني يحاول بيع ترسانة أسلحة مخزنة في منزله

![فاّر من الجيش الأوكراني يحاول بيع ترسانة أسلحة مخزنة في منزله]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مجلس الأمن الروسي: ازدياد نطاق المناورات العسكرية في فنلندا قرب الحدود الروسية

![مجلس الأمن الروسي: ازدياد نطاق المناورات العسكرية في فنلندا قرب الحدود الروسية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الروسية: تحييد 1240 جنديا أوكرانيا وإسقاط 507 مسيرات خلال يوم

![الدفاع الروسية: تحييد 1240 جنديا أوكرانيا وإسقاط 507 مسيرات خلال يوم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"Trident" البولندي.. درع أوروبا في مواجهة سيل الأسلحة الأوكرانية ما بعد الحرب

!["Trident" البولندي.. درع أوروبا في مواجهة سيل الأسلحة الأوكرانية ما بعد الحرب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

![إسرائيل تواصل غاراتها على لبنان]()

إسرائيل تواصل غاراتها على لبنان

RT STORIES

تضمنت اشتباكات من المسافة صفر.. حزب الله يعلن تنفيذ 13 عملية ضد مواقع وتجمعات للجيش الإسرائيلي

![تضمنت اشتباكات من المسافة صفر.. حزب الله يعلن تنفيذ 13 عملية ضد مواقع وتجمعات للجيش الإسرائيلي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بطول 30 مترا.. الجيش الإسرائيلي يعلن تدمير مسار تحت أرضي لحزب الله اللبناني (فيديو)

![بطول 30 مترا.. الجيش الإسرائيلي يعلن تدمير مسار تحت أرضي لحزب الله اللبناني (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أمرهم بالإخلاء فورا.. الجيش الإسرائيلي يوجه إنذارا عاجلا لسكان 6 بلدات وقرى في جنوب لبنان

![أمرهم بالإخلاء فورا.. الجيش الإسرائيلي يوجه إنذارا عاجلا لسكان 6 بلدات وقرى في جنوب لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

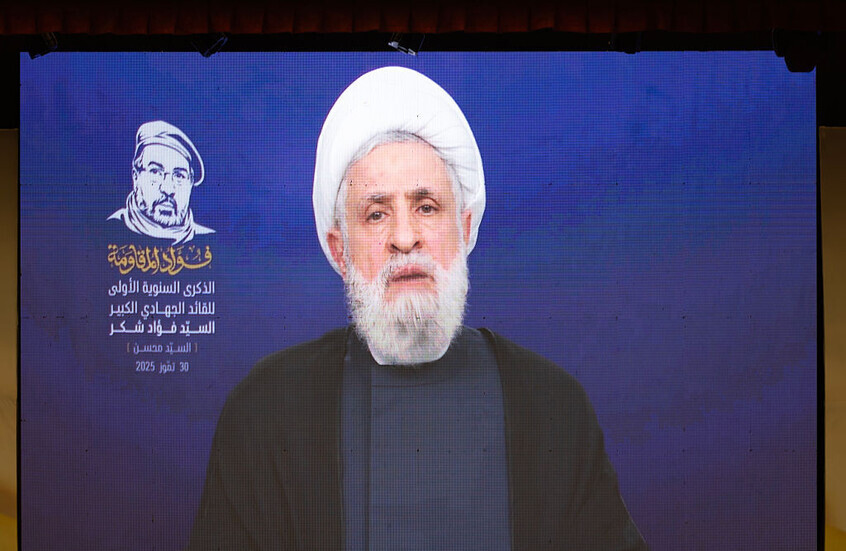

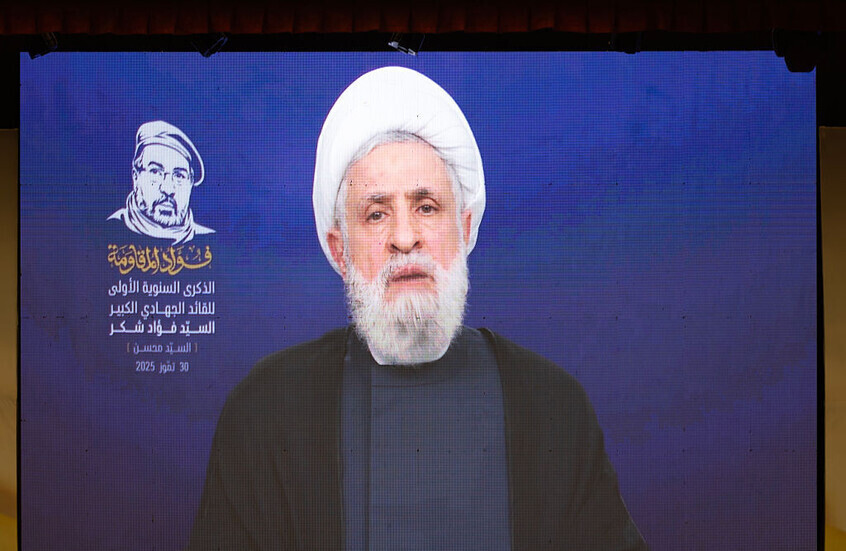

أمين عام حزب الله: لا وجود لوقف النار في لبنان بل العدوان مستمر ولن نقبل بمنطقة عازلة أو خط أصفر

![أمين عام حزب الله: لا وجود لوقف النار في لبنان بل العدوان مستمر ولن نقبل بمنطقة عازلة أو خط أصفر]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بري: الأولوية لوقف الحرب قبل أي مسار سياسي

![بري: الأولوية لوقف الحرب قبل أي مسار سياسي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تقرير عبري: واشنطن أبلغت تل أبيب بأن وقف النار مع لبنان منفصل عن تطورات إيران

![تقرير عبري: واشنطن أبلغت تل أبيب بأن وقف النار مع لبنان منفصل عن تطورات إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لحظة بلحظة.. الجيش الإسرائيلي يواصل عملياته جنوب لبنان على وقع التجاذب الإقليمي والانقسام الداخلي

![لحظة بلحظة.. الجيش الإسرائيلي يواصل عملياته جنوب لبنان على وقع التجاذب الإقليمي والانقسام الداخلي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"معلنا تحقيق إصابات مباشرة".. حزب الله ينشر تفاصيل عملياته اليومية ضد الجيش الإسرائيلي في جنوب لبنان

!["معلنا تحقيق إصابات مباشرة".. حزب الله ينشر تفاصيل عملياته اليومية ضد الجيش الإسرائيلي في جنوب لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

جنوب لبنان.. أضرار جسيمة ناتجة عن الغارة الإسرائيلية في منطقة دير الزهراني

#اسأل_أكثر #Question_More![إسرائيل تواصل غاراتها على لبنان]() إسرائيل تواصل غاراتها على لبنان

إسرائيل تواصل غاراتها على لبنان

-

![فيديوهات]()

فيديوهات

RT STORIES

شاهد ما تبقى من طائرة صغيرة بعد اصطدامها بمبنى في البرازيل

![شاهد ما تبقى من طائرة صغيرة بعد اصطدامها بمبنى في البرازيل]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

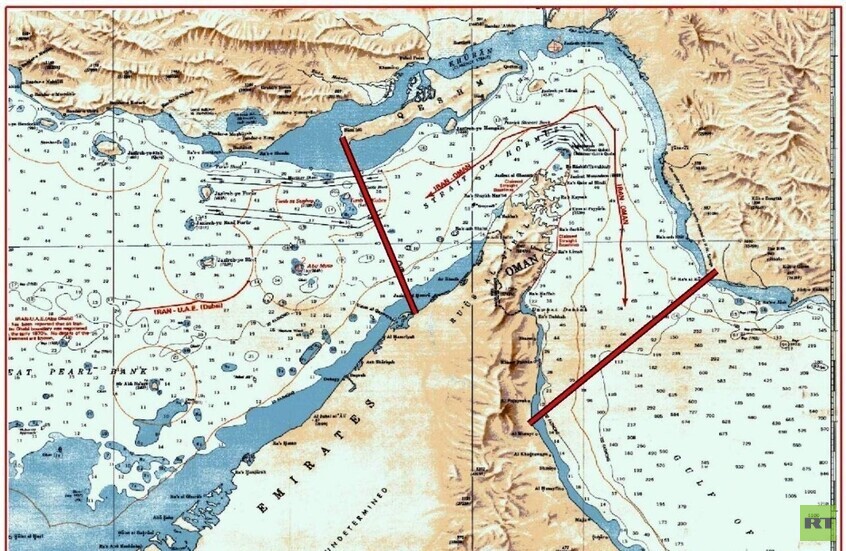

رصد حركة ملاحة في مضيق هرمز وسط مزاعم أمريكية بتأمين المرور

![رصد حركة ملاحة في مضيق هرمز وسط مزاعم أمريكية بتأمين المرور]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

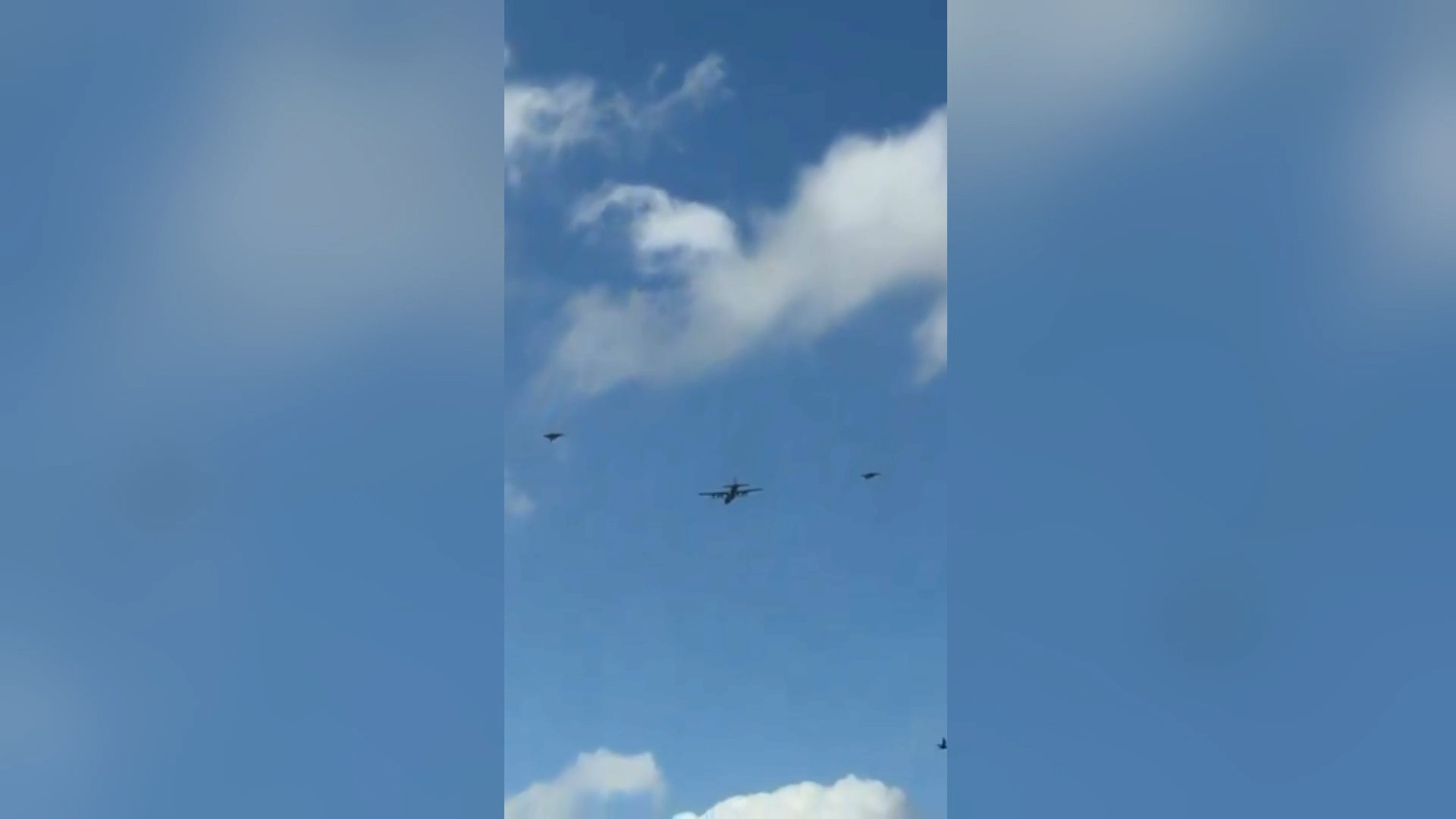

رصد مقاتلات إسرائيلية تحلق برفقة طائرة C-130 "هيركوليس" على ارتفاع منخفض فوق القدس

![رصد مقاتلات إسرائيلية تحلق برفقة طائرة C-130 "هيركوليس" على ارتفاع منخفض فوق القدس]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"لا نريد أن نراه على أرضنا".. الأرمن يعربون عن استيائهم من زيارة زيلينسكي إلى يريفان

!["لا نريد أن نراه على أرضنا".. الأرمن يعربون عن استيائهم من زيارة زيلينسكي إلى يريفان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

شاحنة تصطدم بـ 14 سيارة على الطريق الدائري في موسكو

![شاحنة تصطدم بـ 14 سيارة على الطريق الدائري في موسكو]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

المكسيك تصادر كميات ضخمة من الكوكايين طافية على سطح البحر

![المكسيك تصادر كميات ضخمة من الكوكايين طافية على سطح البحر]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

دمار في جنوب سوريا بعد غارات أردنية

![دمار في جنوب سوريا بعد غارات أردنية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

زلزال بقوة 6.0 درجات يضرب الفلبين

![زلزال بقوة 6.0 درجات يضرب الفلبين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

جنوب إفريقيا.. عملية معقدة لانتشال تمساح يحمل رفات بشرية في أمعائه

![جنوب إفريقيا.. عملية معقدة لانتشال تمساح يحمل رفات بشرية في أمعائه]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

قوات الجيش الإسرائيلي تقتحم مدينة نابلس

#اسأل_أكثر #Question_MoreRT STORIES

الهند.. فيل هائج يقتل رجلا في معبد هندوسي بولاية كيرالا

#اسأل_أكثر #Question_More![فيديوهات]() فيديوهات

فيديوهات

-

![هدنة وحصار المضيق]()

هدنة وحصار المضيق

RT STORIES

ترامب لـ"فوكس نيوز": إيران ستمحى من على وجه الأرض إذا هاجمت السفن الأمريكية التي تنفذ "مشروع الحرية"

![ترامب لـ"فوكس نيوز": إيران ستمحى من على وجه الأرض إذا هاجمت السفن الأمريكية التي تنفذ "مشروع الحرية"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بيان عربي حاد يدين استهداف إيران ناقلة إماراتية لشركة "أدنوك"

![بيان عربي حاد يدين استهداف إيران ناقلة إماراتية لشركة "أدنوك"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

صفارات الإنذار تدوي في الإمارات للمرة الأولى منذ وقف إطلاق النار خلال حرب إيران

![صفارات الإنذار تدوي في الإمارات للمرة الأولى منذ وقف إطلاق النار خلال حرب إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإيراني يطلق طلقات تحذيرية باتجاه قطع للبحرية الأمريكية في منطقة مضيق هرمز

![الجيش الإيراني يطلق طلقات تحذيرية باتجاه قطع للبحرية الأمريكية في منطقة مضيق هرمز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"أكسيوس": السماح للجيش الأمريكي باستهداف الزوارق الإيرانية في حال تعرضت السفن في مضيق هرمز للتهديد

!["أكسيوس": السماح للجيش الأمريكي باستهداف الزوارق الإيرانية في حال تعرضت السفن في مضيق هرمز للتهديد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الأمريكي يعلن عبور سفينتين تجاريتين ترفعان العلم الأمريكي مضيق هرمز

![الجيش الأمريكي يعلن عبور سفينتين تجاريتين ترفعان العلم الأمريكي مضيق هرمز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

القيادة المركزية الأمريكية: باشرنا تنفيذ "مشروع الحرية"

![القيادة المركزية الأمريكية: باشرنا تنفيذ "مشروع الحرية"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

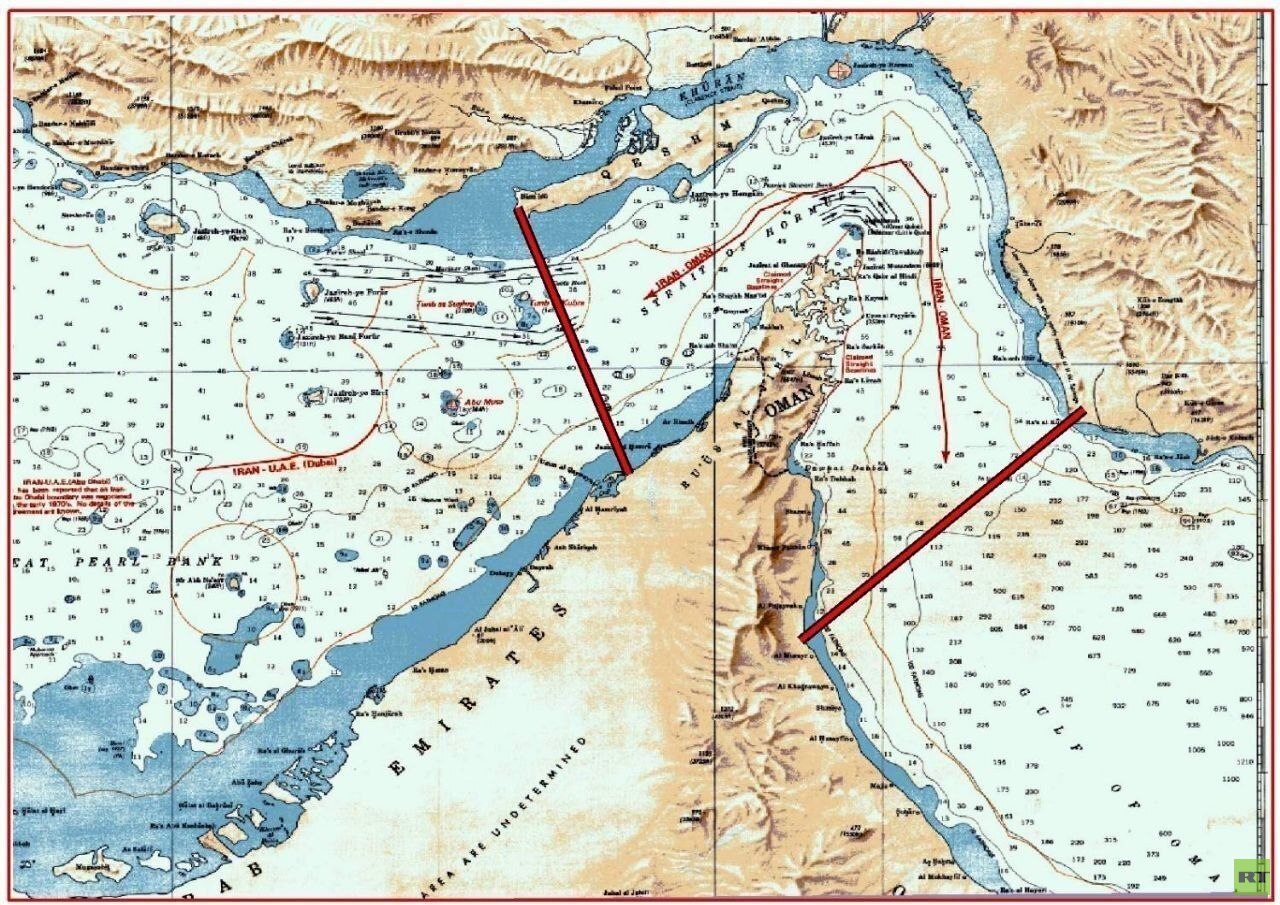

الحرس الثوري الإيراني ينشر خريطة جديدة لمضيق هرمز تحت سيطرة قواته

![الحرس الثوري الإيراني ينشر خريطة جديدة لمضيق هرمز تحت سيطرة قواته]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أكسيوس: ترامب يضع إيران أمام خيارين لا ثالث لهما

![أكسيوس: ترامب يضع إيران أمام خيارين لا ثالث لهما]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإيراني يعلن منع دخول المدمرات الأمريكية إلى مضيق هرمز

![الجيش الإيراني يعلن منع دخول المدمرات الأمريكية إلى مضيق هرمز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إيران تعلن تلقيها رد ترامب عبر باكستان

![إيران تعلن تلقيها رد ترامب عبر باكستان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

خارجية باكستان: إعادة السفينة "توسكا" لإيران تهدف لبناء الثقة من جانب واشنطن

![خارجية باكستان: إعادة السفينة "توسكا" لإيران تهدف لبناء الثقة من جانب واشنطن]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

البيت الأبيض وإيران يتبادلان رسائل على طريقة لعبة "أونو" في تصعيد ساخر على وسائل التواصل

![البيت الأبيض وإيران يتبادلان رسائل على طريقة لعبة "أونو" في تصعيد ساخر على وسائل التواصل]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الأمريكي ينشئ "منطقة أمنية معززة" لتسهيل عبور هرمز مع الحفاظ على الحصار

![الجيش الأمريكي ينشئ "منطقة أمنية معززة" لتسهيل عبور هرمز مع الحفاظ على الحصار]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لحظة بلحظة.. الجيش الأمريكي يبدأ "مشروع الحرية" بتأمين عبور هرمز ويواصل الحصار

![لحظة بلحظة.. الجيش الأمريكي يبدأ "مشروع الحرية" بتأمين عبور هرمز ويواصل الحصار]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أكسيوس: البحرية الأمريكية ستوفر معلومات عن ممرات آمنة للناقلات في هرمز

![أكسيوس: البحرية الأمريكية ستوفر معلومات عن ممرات آمنة للناقلات في هرمز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة وحصار المضيق]() هدنة وحصار المضيق

هدنة وحصار المضيق

-

!["كاف" يصدم أندية من مصر والمغرب والجزائر]()

"كاف" يصدم أندية من مصر والمغرب والجزائر

RT STORIES

"كاف" يصدم أندية من مصر والمغرب والجزائر

!["كاف" يصدم أندية من مصر والمغرب والجزائر]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More

3 علامات تدل على اختراق أجهزتك الذكية سرا

تحذر شعبة الجرائم الإلكترونية التابعة لمكتب التحقيقات الفيدرالي (FBI) مستخدمي الأجهزة الذكية من تعرض أجهزتهم للاختراق والاستغلال في هجمات إلكترونية دون علمهم.

ويشير مركز شكاوى الجرائم عبر الإنترنت التابع للمكتب (IC3) إلى أن القراصنة يستهدفون بشكل متزايد أجهزة "إنترنت الأشياء" (IoT)، مثل:

- أجهزة التلفاز الذكية.

- كاميرات المراقبة.

- منظمات الحرارة.

- الثلاجات.

- أجهزة تتبع اللياقة.

- ألعاب الأطفال.

وتكمن خطورة هذه الهجمات في تحويل الأجهزة المخترقة إلى جزء من شبكة "بوت نت" (Botnet)، وهي شبكة سرية من الأجهزة التي يسيطر عليها القراصنة عن بُعد، لاستخدامها في:

- تنفيذ هجمات إلكترونية.

- تمرير حركة إنترنت خبيثة.

- إخفاء المصدر الحقيقي للهجمات.

اختراق آلاف الأجهزة حول العالم لصنع سلاح سيبراني غير مسبوق

كيف يتم الاختراق؟

لا يعتمد القراصنة دائما على التصيد الإلكتروني أو الروابط المشبوهة، بل يستغلون ثغرات مباشرة، أبرزها:

- كلمات المرور الافتراضية الضعيفة (مثل: admin / 1234).

- إهمال تحديث البرمجيات والأنظمة.

- ثغرات أمنية غير مكتشفة تُعرف بـ"ثغرات اليوم الصفري" (Zero-day).

علامات تدل على اختراق جهازك

حدد الخبراء 3 مؤشرات رئيسية ينبغي الانتباه لها:

- ارتفاع استهلاك البيانات بشكل غير طبيعي نتيجة نشاط خفي للجهاز في إرسال واستقبال البيانات.

- زيادة مفاجئة في فاتورة الإنترنت خاصة مع وجود رسوم على الاستهلاك المرتفع.

- بطء الأجهزة أو ضعف شبكة "واي فاي" بسبب استهلاك البرمجيات الخبيثة لموارد الجهاز (المعالج، الذاكرة، النطاق الترددي).

وتتم هذه الأنشطة عبر اتصال الإنترنت وعنوان IP الخاص بالمستخدم، ما يسمح للمخترقين بإخفاء هويتهم واستخدام شبكة الضحية كوسيط لعملياتهم.

كيفية حماية الأجهزة:

- تغيير كلمات المرور الافتراضية فورا.

- تثبيت التحديثات الأمنية بشكل مستمر.

- مراقبة استهلاك البيانات بشكل دوري.

المصدر: ديلي ميل

إقرأ المزيد

هاكر ينفي ادعاءاته باختراق بيانات تطبيق Мах الروسي

ذكرت وكالة "تاس" الروسية أحد قراصنة الإنترنت، والذي ادعى سابقا اختراق قاعدة بيانات تطبيق Мах، تراجع عن أقواله وأكد عدم وجود أي تسريب للبيانات.

هل هاتفك مخترق؟.. 5 علامات تحذيرية تكشف خطر التجسس

كشف خبير تقني عن خمس علامات تحذيرية قد تشير إلى أن شخصا ما يتجسس عليك عبر هاتفك.

إعداد خفي في "واي فاي" قد يعرّض هاتفك للاختراق

حذر خبراء في التكنولوجيا من أن تفعيل ميزة "الانضمام التلقائي" (Auto-Join) عبر "واي فاي" في أجهزة "آيفون" قد يعرّض المستخدمين لمخاطر أمنية كبيرة.

التعليقات